Alle Workshop-Infos auf einen Blick: One-Pager (PDF) herunterladen.

Risiken agil angehen

Threat Modeling ist der direkteste Weg, Cybersecurity-Risikoanalysen durchzuführen, bevor Code in Produktion geht: Die Architektur betrachten, durchspielen, was realistisch schiefgehen kann, und entscheiden, welche Security Controls die Investition tatsächlich wert sind. Das ist Secure-by-Design als gelebte Praxis statt einer Folie in einer Präsentation — und es ist dieselbe risikobasierte Haltung, auf die moderne EU-Cybersecurity-Vorgaben immer wieder verweisen, ohne dass der Workshop zur Compliance-Übung werden muss. Dieser Workshop macht daraus etwas, das Ihr Team wiederholen kann, wenn sich die Architektur weiterentwickelt — kein einmaliges Consulting-Ergebnis, das auf einem File-Share veraltet.

Vor der Durchführung des Trainings mit Ihrem Team findet ein Scoping-Meeting statt. Dieses Gespräch dient dazu, den Workshop auf Ihre spezifischen Anforderungen zuzuschneiden und gemeinsam den passenden Ansatz und die Schwerpunkte festzulegen.

Top-Down — Angriffsszenario-Ansatz

Dieser Ansatz eignet sich besonders für Teams, die neu im Threat Modeling sind und schnell starten wollen — auch wenn noch nicht viele Details zur Architektur bekannt sind. Er eignet sich außerdem für Teams, die sich zunächst auf die wichtigsten Risiken konzentrieren wollen, basierend auf den wahrscheinlichsten Angriffsszenarien.

Bottom-Up — Datenfluss-Ansatz

Dieser Ansatz eignet sich besonders für Teams, die bereits Erfahrung mit Threat Modeling haben und eine detaillierte Sicht auf die Architektur gewinnen wollen, einschließlich aller Datenflüsse und deren Sicherheitseigenschaften. Der Fokus liegt stärker auf der Architektur selbst und weniger auf den wahrscheinlichsten Angriffsszenarien. Für diesen Ansatz werden in der Regel vorab mehr Details zur Architektur benötigt.

Initiale Modellerstellung

Im ersten Segment des Workshops liegt mein Fokus darauf, ein umfassendes Verständnis Ihrer Architektur und der wichtigsten Sicherheitselemente zu gewinnen. Dafür nutze ich einen methodischen Ansatz, gestützt auf meine langjährige Erfahrung in Entwicklung, Penetration Testing und Threat Modeling.

Das beinhaltet eine detaillierte Befragung, in der ich eine Reihe gezielter Fragen stelle, die verschiedene Aspekte bewerten, unter anderem:

- Schwachstellen in der Software-Architektur

- Schwachstellen in kritischen Geschäftsfunktionen, z. B. Zahlungsprozessen

- Schwachstellen in Authentifizierung und Autorisierung (einschließlich Tenant-Isolierung)

- Schwachstellen in exponierten und genutzten Kommunikationsschnittstellen

- Schwachstellen in verarbeiteten Datenformaten

- Schwachstellen in Containerisierung und deren Orchestrierung

- Schwachstellen in Cloud-Anbindungen

- Schwachstellen in Authentifizierung und Autorisierung

- Schwachstellen in Verschlüsselung und digitalem Trust-Handling

- Schwachstellen bei Übertragung und Speicherung sensibler Daten

- Schwachstellen in der Definition von Trust Boundaries

- Schwachstellen in GenAI-Integrationen (RAG Poisoning, Prompt Injection, MCP Tool Abuse, Agentic Goal Hijacking)

Nach der initialen Phase folgt die Nachbearbeitungsphase, in der ich eine vorläufige Version des Threat Models erstelle und dabei etwa 70 % Fertigstellung erreiche. Dieses Modell wird auf Basis der gesammelten Antworten und Erkenntnisse erstellt. In der zweiten Phase des Workshops ergänze ich das Modell gemeinsam mit Ihrem Team, um es auf 100 % fertigzustellen (siehe weiter unten).

Je nach vereinbartem Ansatz folgt das Modell entweder einem Top-Down-Framework auf Basis von Angriffsszenarien oder einem Bottom-Up-Ansatz auf Basis von Datenflüssen. Wichtig: Ich verwende freie Tools für die Erstellung, sodass Sie das Threat Model eigenständig weiterentwickeln und pflegen können.

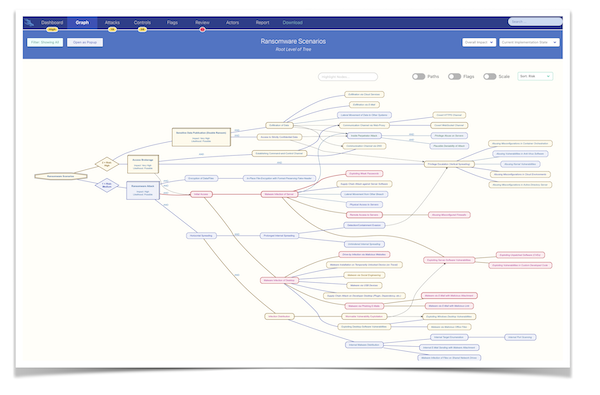

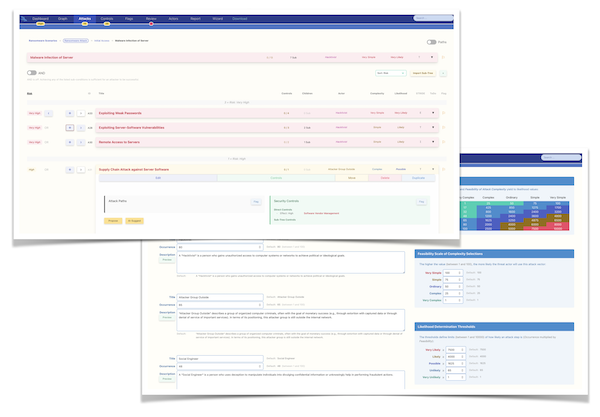

Szenario-basierte Modelle mit Attack Tree

Der Top-Down-Ansatz lässt sich am besten mit dem freien Attack Tree Toolkit visualisieren, das eine sehr intuitive Erstellung von Attack Trees mit Security Controls zur Simulation von Angriffsszenarien ermöglicht.

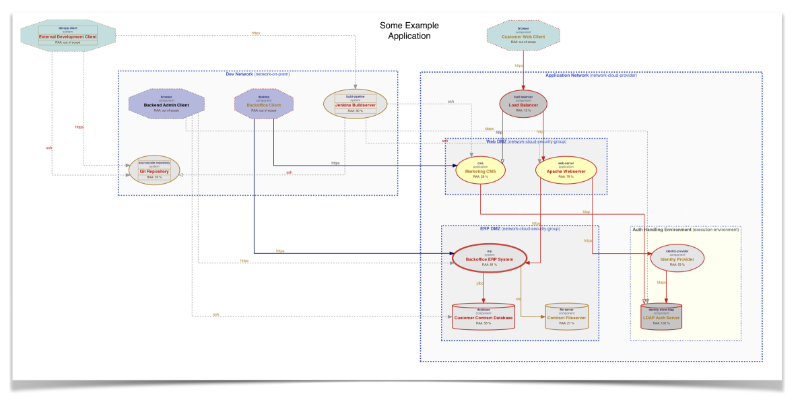

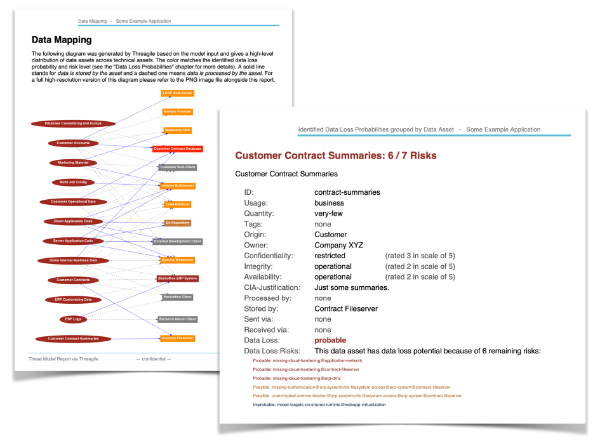

Datenfluss-basierte Modelle mit Threagile

Der Bottom-Up-Ansatz lässt sich am besten mit dem freien Threagile Toolkit visualisieren, bei dem alle Komponenten, Datenflüsse und deren Eigenschaften in einer YAML-Datei modelliert und automatisiert verarbeitet werden. Das ermöglicht eine sehr detaillierte Sicht auf die Architekturelemente einschließlich ihrer Sicherheitseigenschaften.

Modellverfeinerung und Simulation

Nach meiner Nachbearbeitungsphase präsentiere ich das initiale Threat Model Ihrem Team in der zweiten Workshop-Session. Hier verfeinern wir das Modell gemeinsam — mit Fokus auf die Anreicherung von Details, die Beseitigung von Ungenauigkeiten und die Aufnahme zusätzlicher Risiken, die initial nicht identifiziert wurden.

Dieser interaktive Prozess bietet dem Team wertvolle Einblicke in Threat Modeling und Risikoidentifikation und umgeht die Komplexität, die häufig beim Aufbau eines Modells von Grund auf entsteht. Da die verbleibenden 30 % der Modellerstellung typischerweise in dieser Session stattfinden, vermittelt sie ein umfassendes Verständnis des gesamten Prozesses.

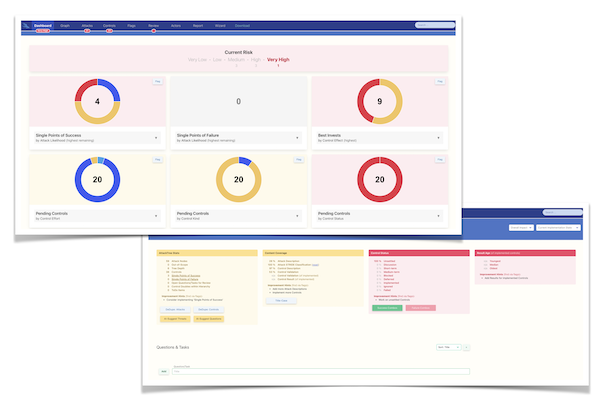

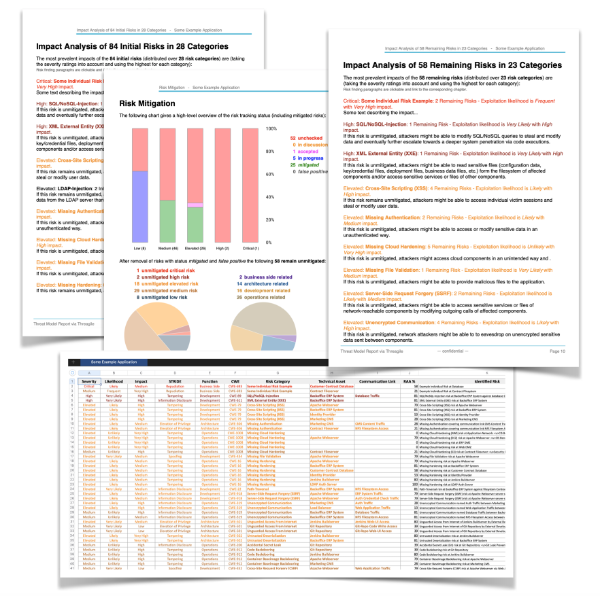

Detailliertes Reporting

Am Ende des Workshops erhalten Sie einen umfassenden Report, der die identifizierten Risiken detailliert beschreibt — einschließlich Evidenz und maßgeschneiderter Mitigationsstrategien. Dieser Report zielt nicht nur darauf ab, jedes Problem zu adressieren, sondern liefert auch Security Controls und Empfehlungen zur Verbesserung der Sicherheit Ihrer Anwendung. Um den Aktionsplan zu strukturieren, werden die Findings nach relevanten Funktionsbereichen wie Business, Architektur, Entwicklung und Operations kategorisiert.

Das Workshop-Ergebnis umfasst verschiedene Artefakte wie Diagramme, Grafiken und Excel-Exporte, die das aktuelle und das voraussichtlich reduzierte Risiko visuell darstellen. Als Teil meines gründlichen Ansatzes wird auch eine mehrstufige Roadmap zur Risikominderung und Sicherheitsverbesserung bereitgestellt, die Ihr Team bei der effektiven Umsetzung dieser Strategien unterstützt.

Lebendige Threat Models

Die Verwendung freier Tools in allen meinen Workshops stellt sicher, dass Sie oder Ihr Team das Threat Model fortlaufend aktualisieren und alle Report-Artefakte neu generieren können. Dieser Ansatz verwandelt das Threat Model in eine dynamische, lebendige Instanz innerhalb Ihrer Organisation, die laufende Verfeinerung und Anpassung an neue Sicherheitsherausforderungen und Architekturänderungen ermöglicht. Dieser Aspekt der Nachhaltigkeit und Anpassungsfähigkeit ist entscheidend für die Aufrechterhaltung einer aktuellen und wirksamen Sicherheitsposition.

Selbstverständlich stehe ich auch nach Abschluss der Workshop-Segmente für Fragen und Reviews zur Verfügung. Ich gebe gerne Hinweise, Tipps und Anleitungen zu allen Aspekten des Threat Modelings, damit Sie die nötige Unterstützung haben, um Ihre Threat-Modeling-Praxis effektiv anzuwenden und weiterzuentwickeln.

Sie suchen nach fortlaufender Unterstützung nach dem Workshop? Die Embedded-Stufe des Security Sparring Partner-Retainers umfasst die laufende Pflege des Threat Models und vierteljährliche Control Reviews — ich halte Ihr Modell aktuell, wenn sich Ihre Architektur ändert, damit Sie es nicht selbst tun müssen.

Anschlussoptionen

Nach Abschluss des Threat-Modeling-Workshops möchten Sie die Ergebnisse möglicherweise weiter in Ihre Organisation tragen oder das Sicherheitsmomentum aufrechterhalten. Je nach Ihren Zielen gibt es folgende Anschlussmöglichkeiten:

- Custom Focus Sessions: Auf Basis der Threat-Model-Findings und Controls können Sie bestimmte Sicherheitsaspekte tiefer in Ihre Entwicklungs- oder Operations-Teams tragen — eine Custom Focus Session lässt Sie die Themen auswählen, die am wichtigsten sind, und daraus ein praxisnahes Training machen, zugeschnitten auf Ihren Stack und Ihre Architektur

- Security Sparring Partner: Fortlaufender Retainer für Architekturfragen, Ad-hoc-Security-Reviews und kontinuierlichen Zugang zu einem erfahrenen Security-Experten über das Workshop-Engagement hinaus

Diese Leistung unterstützt auch technische Security-Anforderungen, die in modernen EU-Cybersecurity-Regulierungen häufig referenziert werden, wie z. B. Bedrohungsszenario- und Angriffspfad-Definitionen für Threat-Led Penetration Testing (TLPT).

Interesse an einem individuellen Angebot? Lassen Sie uns sprechen