Alle Editionen auf einen Blick: One-Pager (PDF) herunterladen.

Free SaaS Edition

Besuchen Sie attacktree.online für die kostenlose SaaS Edition, eine vollständige Attack-Tree-Modellierungsplattform mit integrierter Security-Control-Verwaltung und Risikosimulation.

Diese kostenlose SaaS Edition bietet einen umfassenden Funktionsumfang für die Attack-Tree-Modellierung. Für erweiterte Anpassungsmöglichkeiten und Backend-Integrationsoptionen stehen Upgrades auf die Custom SaaS Edition oder die Self-Hosted Edition zur Verfügung. Dieses Upgrade ist jedoch völlig optional — Sie haben die Flexibilität, die Lösung zu wählen, die am besten zu Ihren Anforderungen passt.

Tree-Erstellung

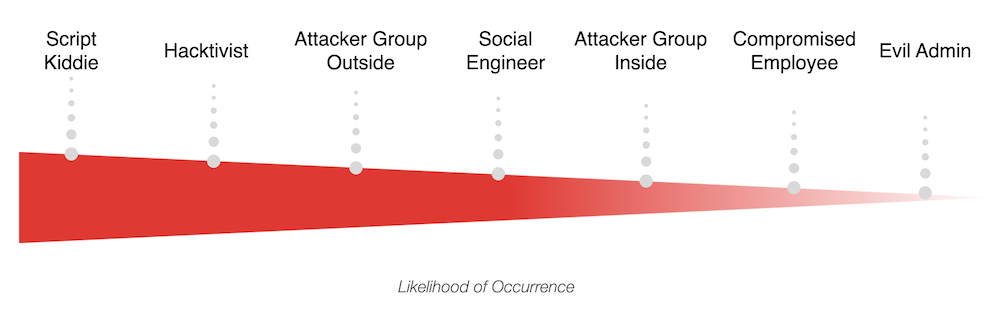

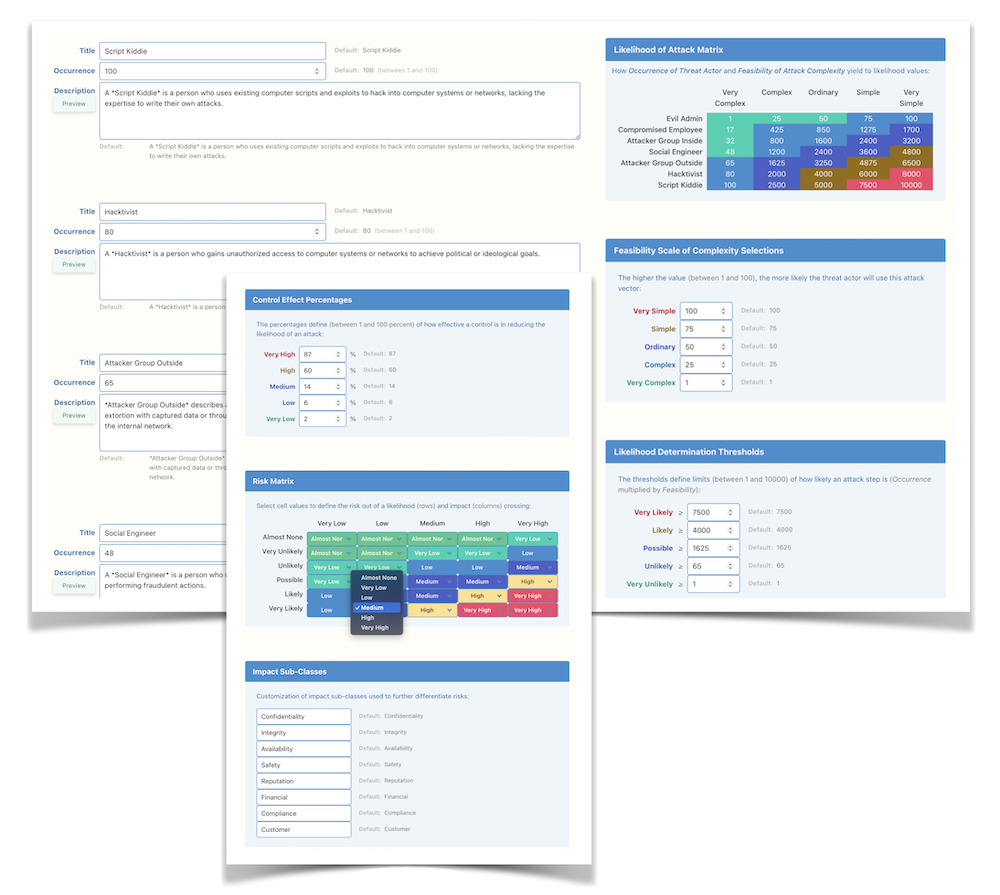

Der Attack-Tree-Modellierungsprozess beginnt mit der optionalen Anpassung von Threat Actors und deren Fähigkeiten, sodass Sie das Modell auf spezifische Sicherheitsbedenken zuschneiden können:

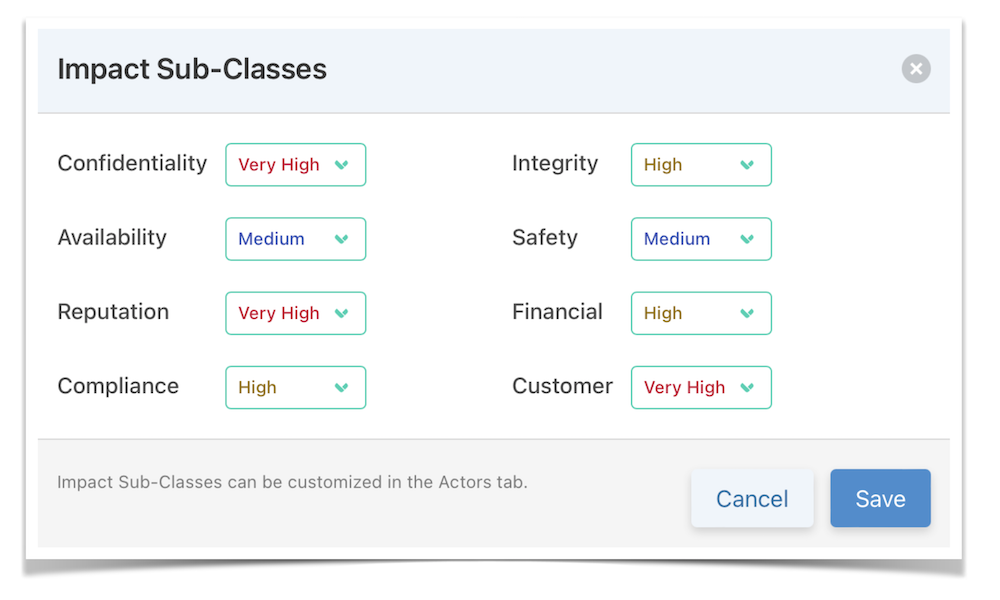

Anschließend modellieren Sie die Angriffsziele und legen fest, was die Threat Actors erreichen wollen. Für jedes Ziel definieren Sie die potenziellen Auswirkungen auf Ihr Unternehmen, Ihre Kunden und weitere Stakeholder:

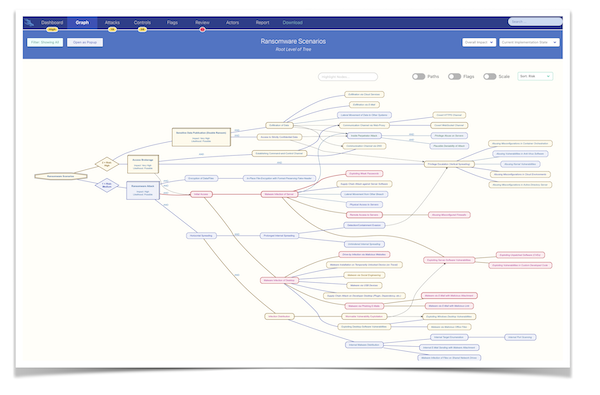

Im nächsten Schritt wird der Baum aufgebaut, indem die notwendigen Schritte zur Erreichung dieser Ziele über verschiedene Angriffspfade beschrieben werden. Jedem Blattknoten, der die Angriffsvektoren repräsentiert, werden spezifische Akteure und Komplexitätsstufen zugewiesen:

Das Ergebnis ist ein detailliertes Attack-Tree-Modell, das als Grundlage für die Integration von Security Controls dient:

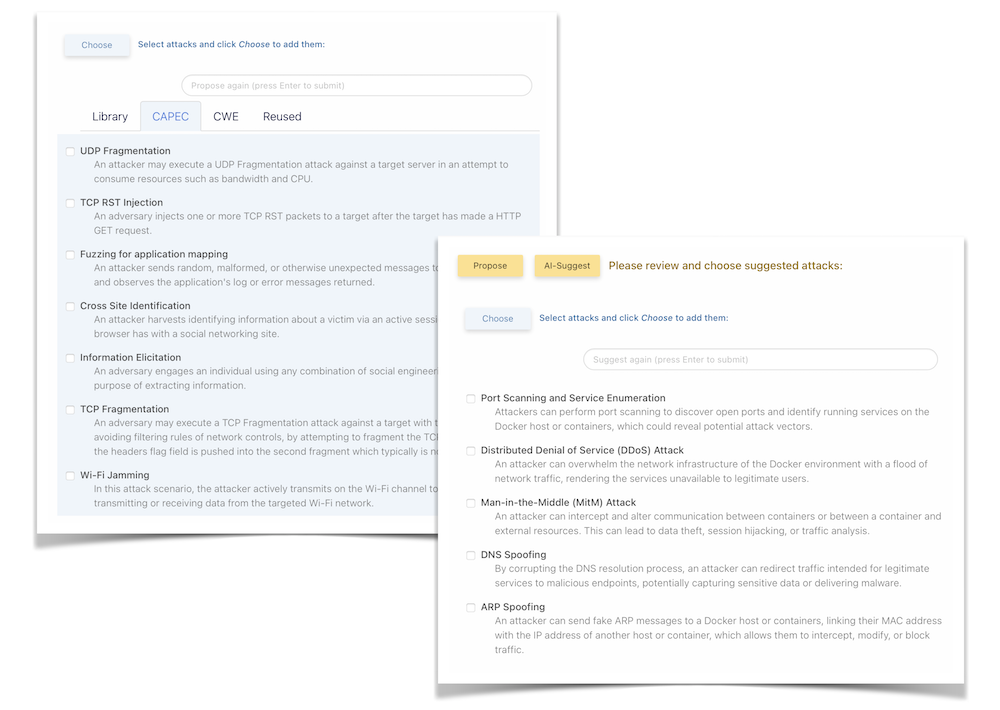

Um die Kreativität beim Hinzufügen von Angriffsvektoren zu steigern, können die integrierte Vorschlagsbibliothek (mit MITRE CAPEC und CWE) sowie das optionale KI-Vorschlagsfeature genutzt werden, um zusätzliche Ideen zu liefern:

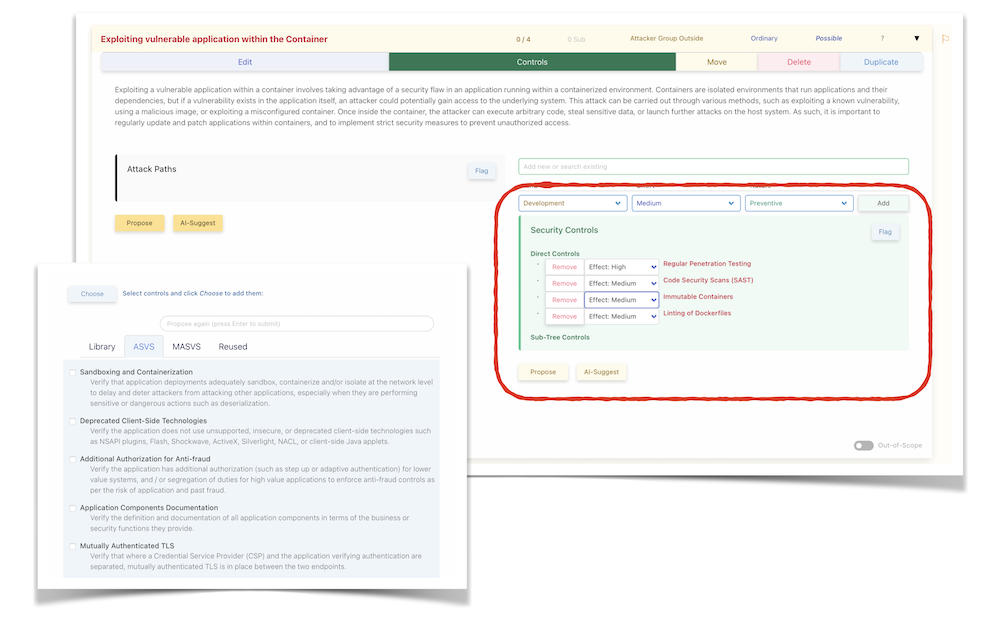

Security Controls

In der nächsten Phase werden Security Controls hinzugefügt, die von präventiven über detektive bis hin zu kompensatorischen Maßnahmen reichen können. Diese Controls können direkt an Knoten im Modell hinzugefügt werden oder mithilfe von Vorlagen-Templates (mit OWASP ASVS und MASVS) und dem optionalen KI-Vorschlagsfeature für mehr Effizienz. Die Positionierung der Controls ist strategisch: Je näher an der Wurzel, desto generischer die Anwendung; je näher an den Blättern, desto spezifischer. Sie können außerdem die Wirksamkeit und Kosten jedes Controls definieren, um die Implementierung zu priorisieren:

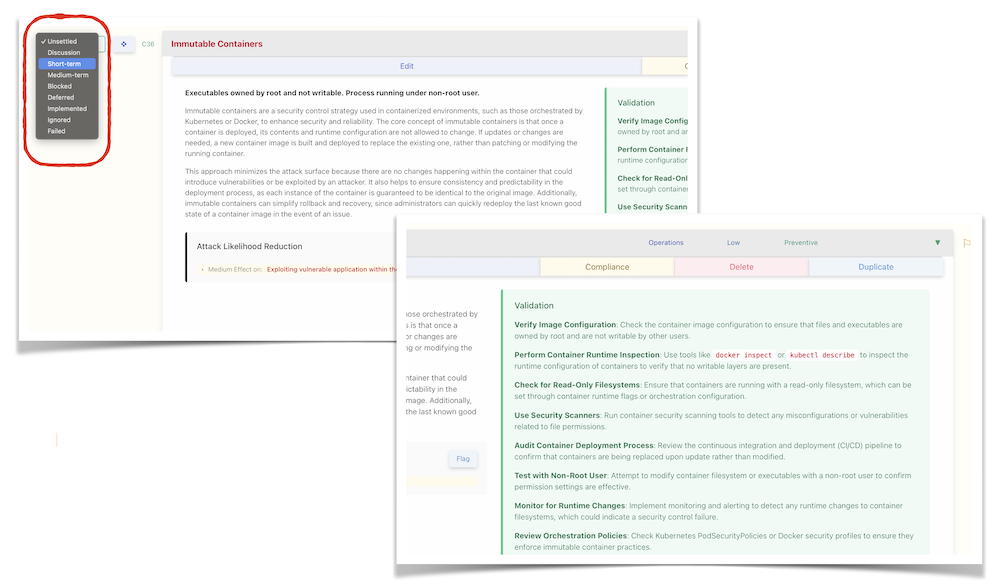

Schließlich bietet die Zuweisung eines Status zu jedem Control nicht nur einen klaren Überblick über das aktuelle Risikoniveau, sondern verfolgt auch den Fortschritt der Implementierung. Zusätzlich können die optionalen Validierungsschritte genutzt werden, um bei internen Audits oder ähnlichen Bewertungen die korrekte Implementierung dieser Controls zu bestätigen:

Review & Risikosimulation

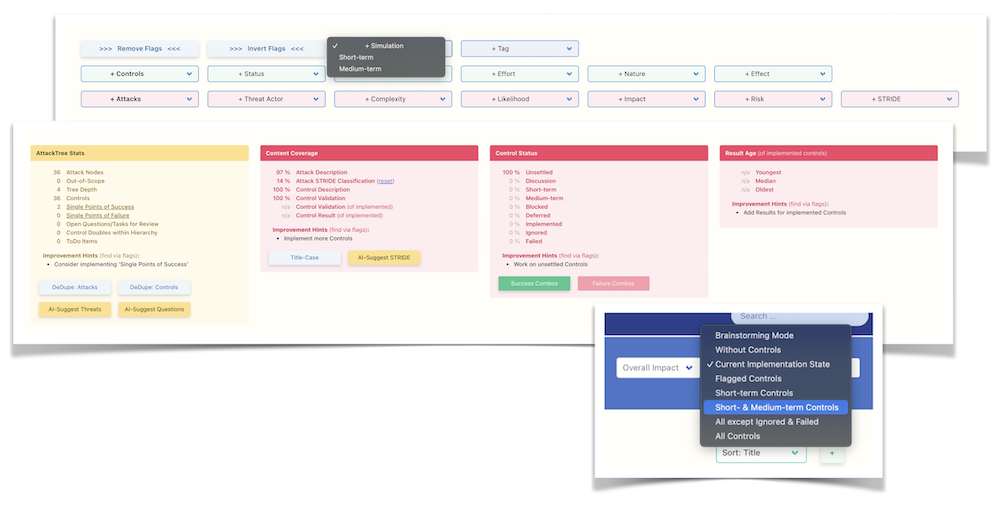

Das Risikosimulationsmodul bietet verschiedene Simulationsmethoden zur gründlichen Analyse potenzieller Sicherheitsbedrohungen. Führen Sie zweistufige Roadmap-Simulationen für What-if-Analysen durch, um verschiedene Sicherheitsszenarien und deren Ergebnisse zu bewerten:

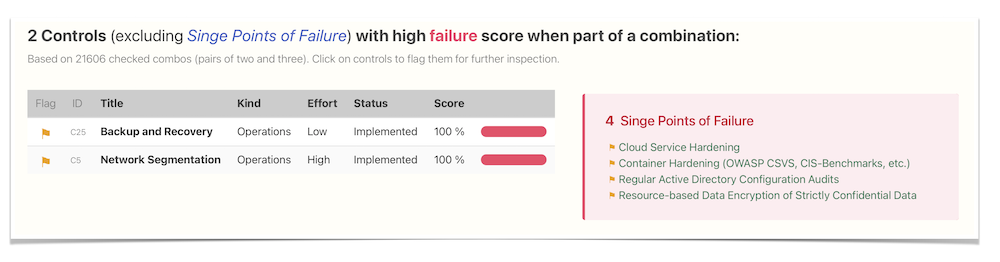

Nutzen Sie die Monte-Carlo-Simulation und weitere Techniken, um die kritischsten Angriffspfade zu identifizieren, Single Points of Success aufzudecken und Achillesfersen in Ihrem System zu erkennen. Diese umfassende Analyse mündet in der Erstellung einer priorisierten Roadmap, die die strategische Implementierung von Security Controls zur wirksamen Stärkung Ihrer Verteidigung leitet:

Reporting & API

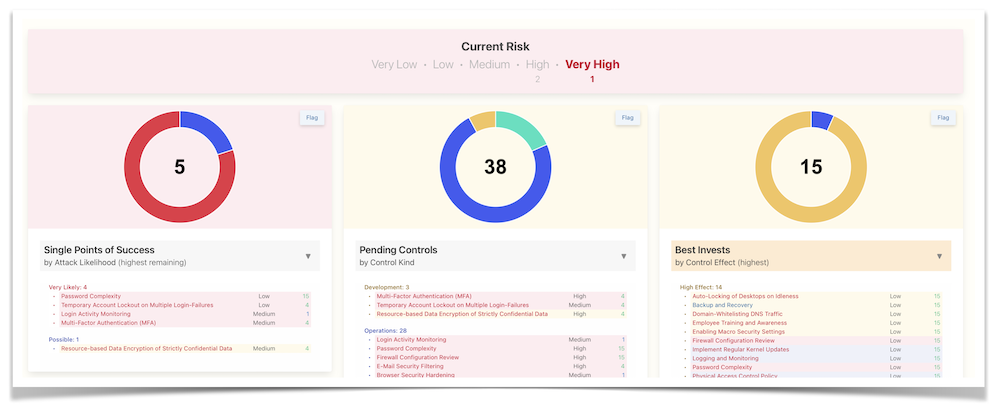

Erleben Sie den Komfort unseres interaktiven Dashboards, das alle kritischen Informationen auf einen Blick für schnelle und effiziente Analyse präsentiert:

Das System bietet umfassendes Reporting, das alle Details des Attack Trees, der Security Controls und der Risikosimulationsergebnisse zusammenfasst. Für maximale Vielseitigkeit können Sie den vollständigen Attack Tree oder bestimmte Teilbäume im SVG-Format exportieren, umfassende Berichte als anpassbare PDFs erstellen und detaillierte Control-Attack-Zuordnungen im Excel-Format exportieren:

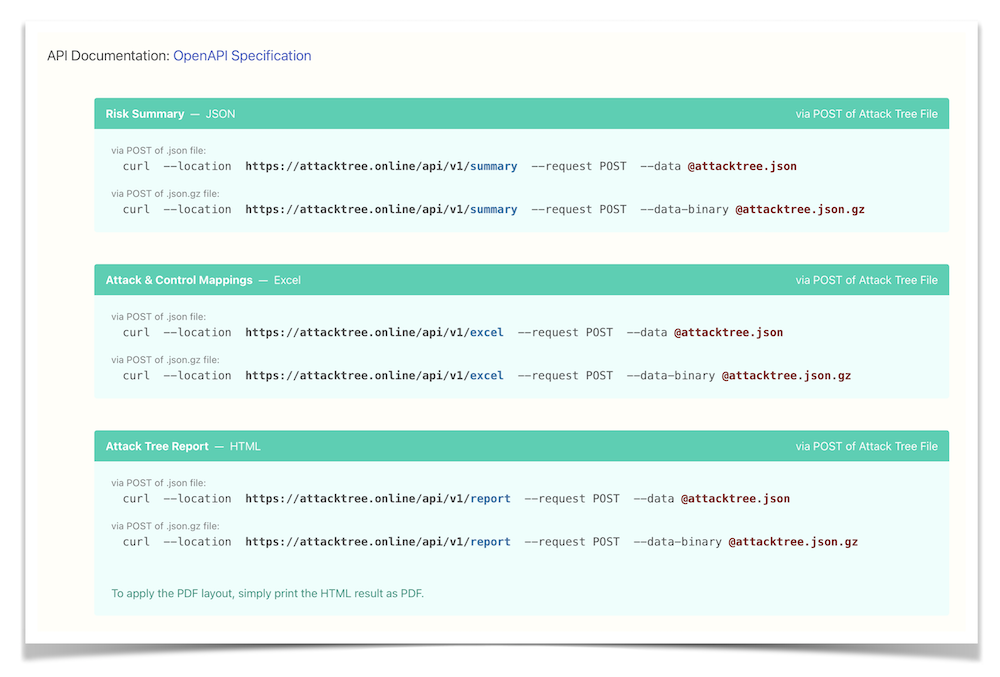

Darüber hinaus ermöglicht die leistungsstarke API die nahtlose Integration von Attack-Tree-Modellierung, Security-Control-Verwaltung und Risikosimulationsfunktionen in Ihre bestehende Toolchain und optimiert so Ihre Cybersecurity-Prozesse.

Asset-Management-Funktionen

Das integrierte Asset Management ermöglicht es Ihnen, Angriffsziele auf deren Auswirkungen auf Business-, Daten- und technische Assets abzubilden, inklusive automatisierter Dataflow-Visualisierung.

Zusätzlich ermöglicht der Threagile, OTM und OWASP Threat Library Import eine optimierte Integration und erweiterte Threat-Modeling-Funktionen, die Daten- und technische Assets sowie Dataflows automatisch befüllen.

Die optionalen KI-Features umfassen eine automatisierte Risikobewertung der Assets und ihrer Dataflows.

Umfangreiche Anpassungsmöglichkeiten

Die Plattform bietet umfangreiche Anpassungsmöglichkeiten. Sie können Threat-Actor-Fähigkeiten an Ihre Sicherheitslandschaft anpassen und Impact-Subklassen modifizieren, um Ihre Risiken genauer abzubilden. Anpassungen stehen für Wahrscheinlichkeitsschwellenwerte, Control-Effektstufen und die Konfiguration der Risikomatrix zur Verfügung. Darüber hinaus ermöglicht die Berichtsanpassung, sich auf die relevantesten Daten zu konzentrieren, damit Ihr Cybersecurity-Reporting effektiv und aussagekräftig ist:

Micro Attack Simulations

Der Attack-Tree-Ansatz, wie er auf aktuellen Konferenzvorträgen 2023 bei BruCON und DeepSec vorgestellt wurde, ermöglicht die Durchführung von Micro Attack Simulations als Teil von Live-Assessments. Diese Methode erlaubt die Ausführung gezielter Simulationen zur Validierung spezifischer implementierter Security Controls. Sie bietet eine praktische Alternative zu einem umfassenden Red-Team-Engagement und ist damit eine effiziente und fokussierte Möglichkeit, Ihre Cybersecurity-Resilienz zu testen und zu stärken.

Free SaaS Edition

Alle diese Funktionen und mehr sind in der Free SaaS Edition unter attacktree.online verfügbar.

Für noch tiefgreifendere Anpassungs- und Integrationsoptionen schauen Sie sich die Custom SaaS Edition oder die Self-Hosted Edition an.